Практическая работа

Тема: «Создание и форматирование списков»

Цель: Освоить технологию создания и форматирования абзацев списков

Теоретическая часть изложена в пособии

«ПОДГОТОВКА ДОКУМЕНТОВ В MICROSOFT WORD 2010»

Практическая часть

Задание 1. Создание маркированного списка. Преобразовать исходный текст в маркированный список по образцу. (Набирать с клавиатуры ничего не нужно. Работать нужно с исходным текстом.)

Исходный текст:

План работы

оперуполномоченного ОЭП Центрального РУВД

мл. лейтенанта милиции Петрова Е.Г.

на ноябрь 2011 года.

Составление отчета о проделанной работе за предыдущий месяц, 02.11.11.

Оформление справки о проведении опроса гражданина Корнилова Н.Н., 05.11.11.

Провести рейды на стихийных рынках Центрального района, 06.11, 12.11, 15.11 2011.

Написать докладную записку начальнику Центрального РУВД по вопросу о повышении эффективности обслуживания ООО «Комета», 11.11.11

Выполнение поручения следователя по допросу обвиняемого Овчинникова, 16.11.11.

Проверить на судимость учредителей АООТ «Минотавр», 15.11.11.

Назначить и провести инвентаризацию на складе готовой продукции ликёро-водочного комбината «Кубань-водка», 18.11.11.

Направить запрос в «Банк Кубани» о клиентах-предприятиях малого бизнеса, расположенных на территории Центрального района, 19.11.11.

Провести проверочную закупку товара в магазине «Вымпел», 21.11.11.

Составление справки о результатах выполнения отдельного поручения следователя, 20.11.11.

Беседа с кандидатом во внештатные сотрудники, 23.11.11.

Выступление перед коллективом АО «ТТЛ», 25.11.99.

Проверить обеспечение сохранности товарно-материальных ценностей на Краснодарской оптовой базе № 4, 26.11.11.

Посетить администрацию Центрального района и получить информацию о новых зарегистрированных предприятиях малого бизнеса, 28.11.11.

Выезд в СИЗО, 29.11.11.

Подготовка к реализации материалов дела оперативной разработки «Мастера», 27.11.11.

Составление плана на следующий месяц, 30.11.11.

Оперуполномоченный ОЭП

мл. лейтенант милиции Е.Г. Бороздняк

20.09.11

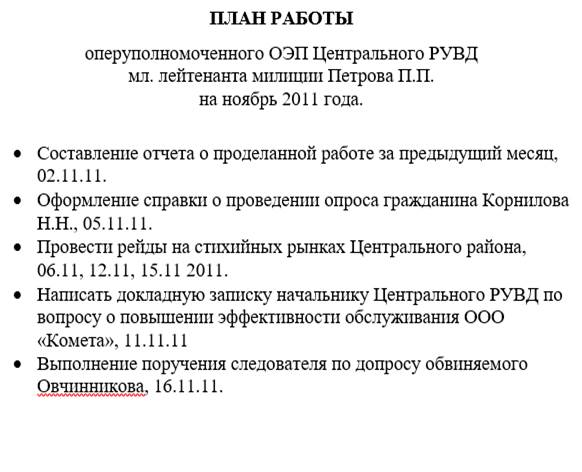

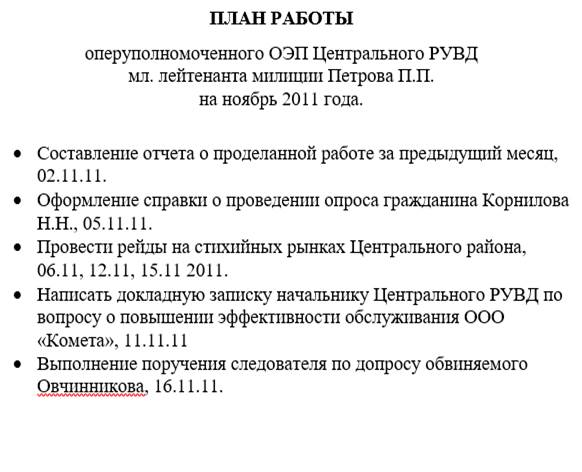

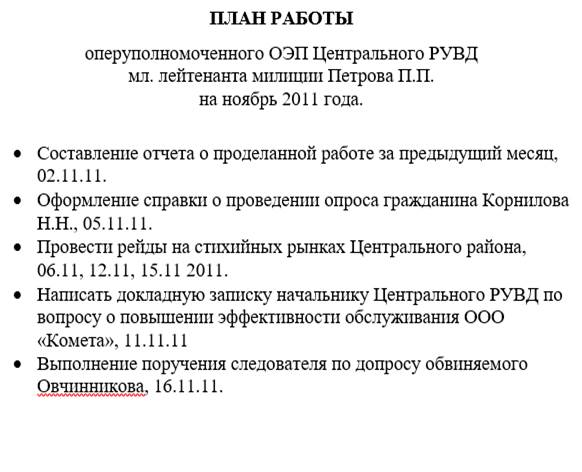

Образец маркированного списка:

Задание 2. Создание нумерованного списка. Преобразовать имеющийся исходный текст в нумерованный список. (Набирать с клавиатуры ничего не нужно. Работать нужно с исходным текстом.)

Исходный текст:

Список литературы

Климов И.А., Борисов Г.Л., Литваковский Д.А. Предупреждение, выявление и раскрытие хищений, совершаемых с использованием компьютерной информации: Лекция. – М.: Юрид. ин-т МВД РФ, 1988.

Гайкович В., Першин А. Безопасность электронных банковских систем. – М.: Единая Европа, 1993.

Айков Д., Сейгер К., Фонстрох У. Компьютерные преступления: Руководство по борьбе с компьютерными преступлениями: Пер. с англ. – М., 1999.

Козлов Д.А., Парандовский А.А., Парандовский А.К. Энциклопедия компьютерных вирусов. – М.: СОЛОН-Р, 2001.

Крылов В.В. Расследование преступлений в сфере информации. – М.: Издательство «Городец», 1998.

Курушин В.Д., Минаев В.А. Компьютерные преступления и информационная Анин Б. Защита компьютерной информации. – СПб.: БХВ-Петербург, 2000.

Батурин Ю.М., Жодзишский А.М. Компьютерная преступность и компьютерная безопасность. – М.: Юрид. лит., 1991.

Ярочкин В.И. Информационная безопасность. Учебное пособие для студентов непрофильных вузов. – М.: Международные отношения, 2000.

Безруков Н.Н. Компьютерная вирусология. Справочное руководство. – Киев, 1991.

Толеубекова Б.Х. Компьютерная преступность: уголовно-правовые и процессуальные основы. – Караганда: КВШ МВД СССР, 1991.

Вехов В.Б. Компьютерные преступления. Способы совершения, методики расследования. – М., 1996.

Шурухнов Н.Г. Расследование неправомерного доступа к компьютерной информации. – М.: Щит, 1999.

Герасименко В.А. Защита информации в автоматизированных системах обработки данных. Кн. 1. – М., 1994.

Козлов В.Е. Теория и практика борьбы с компьютерной преступностью. – М.: Горячая линия – Телеком, 2002.

Леонтьев Б.К. Хакеры, взломщики и другие информационные убийцы. – М.: Майор, 2001.

Пущин В.С. Преступления в сфере компьютерной информации. – М., 2000.

Расследование неправомерного доступа к компьютерной информации / Под ред. Н.Г. Шурухнова. – М.: Изд-во «Щит-М», 1999.

Россинская Е.Р., Усов А.И. Судебная компьютерно-техническая экспертиза. – М.: Право и Закон, 2001.

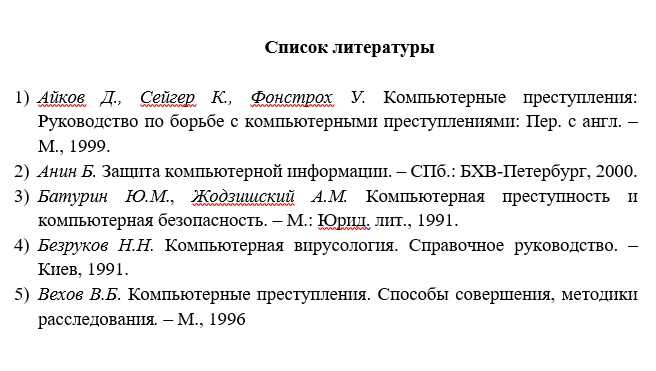

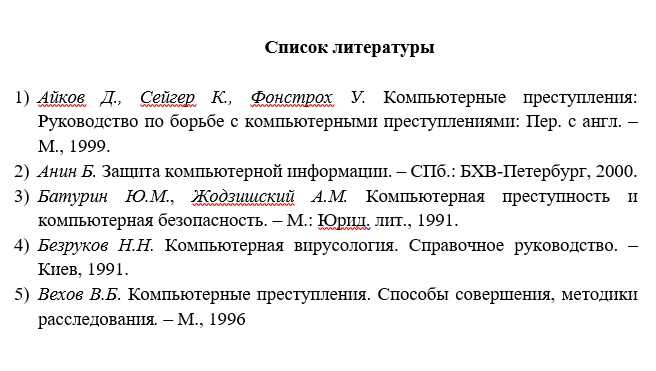

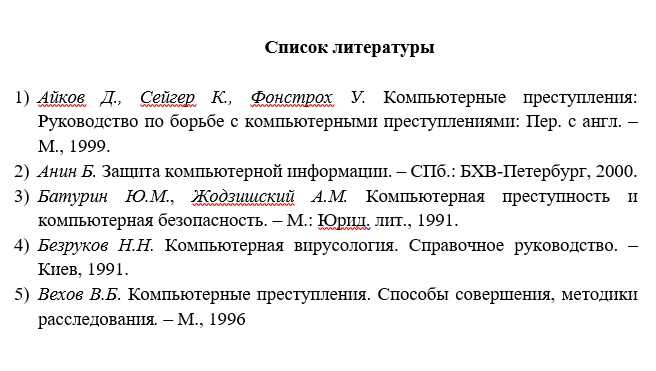

Образец нумерованного списка:

Задание 3. Создание многоуровневого списка. Преобразовать имеющийся исходный текст в нумерованный список. (Набирать с клавиатуры ничего не нужно. Работать нужно с исходным текстом.)

Исходный текст:

Общие положения

Особенная часть

Общие положения

Ходатайства

Прокурорский надзор

Потерпевший

Законные представители физического лица

Законные представители юридического лица

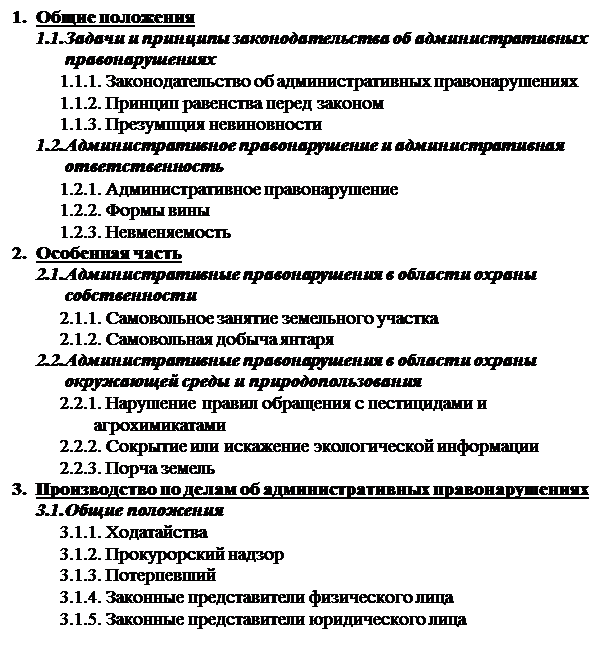

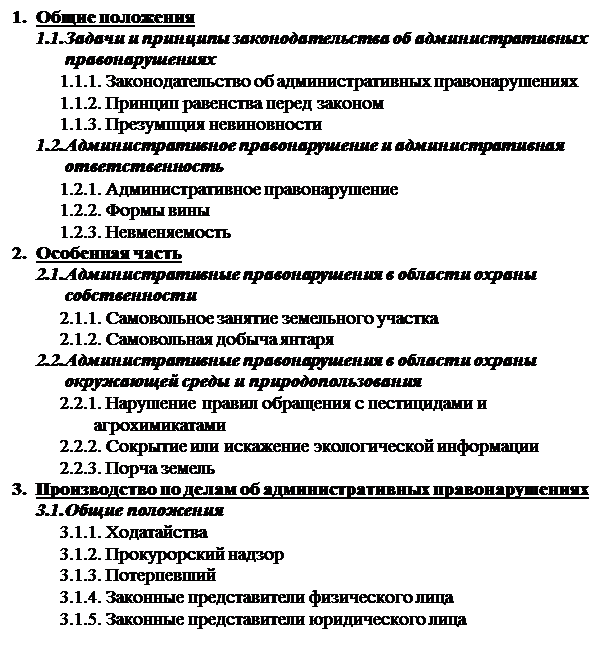

Образец многоуровневого списка:

Практическая работа

Тема: «Создание и форматирование списков»

Цель: Освоить технологию создания и форматирования абзацев списков

Теоретическая часть изложена в пособии

«ПОДГОТОВКА ДОКУМЕНТОВ В MICROSOFT WORD 2010»

Практическая часть

Задание 1. Создание маркированного списка. Преобразовать исходный текст в маркированный список по образцу. (Набирать с клавиатуры ничего не нужно. Работать нужно с исходным текстом.)

Исходный текст:

План работы

оперуполномоченного ОЭП Центрального РУВД

мл. лейтенанта милиции Петрова Е.Г.

на ноябрь 2011 года.

Составление отчета о проделанной работе за предыдущий месяц, 02.11.11.

Оформление справки о проведении опроса гражданина Корнилова Н.Н., 05.11.11.

Провести рейды на стихийных рынках Центрального района, 06.11, 12.11, 15.11 2011.

Написать докладную записку начальнику Центрального РУВД по вопросу о повышении эффективности обслуживания ООО «Комета», 11.11.11

Выполнение поручения следователя по допросу обвиняемого Овчинникова, 16.11.11.

Проверить на судимость учредителей АООТ «Минотавр», 15.11.11.

Назначить и провести инвентаризацию на складе готовой продукции ликёро-водочного комбината «Кубань-водка», 18.11.11.

Направить запрос в «Банк Кубани» о клиентах-предприятиях малого бизнеса, расположенных на территории Центрального района, 19.11.11.

Провести проверочную закупку товара в магазине «Вымпел», 21.11.11.

Составление справки о результатах выполнения отдельного поручения следователя, 20.11.11.

Беседа с кандидатом во внештатные сотрудники, 23.11.11.

Выступление перед коллективом АО «ТТЛ», 25.11.99.

Проверить обеспечение сохранности товарно-материальных ценностей на Краснодарской оптовой базе № 4, 26.11.11.

Посетить администрацию Центрального района и получить информацию о новых зарегистрированных предприятиях малого бизнеса, 28.11.11.

Выезд в СИЗО, 29.11.11.

Подготовка к реализации материалов дела оперативной разработки «Мастера», 27.11.11.

Составление плана на следующий месяц, 30.11.11.

Оперуполномоченный ОЭП

мл. лейтенант милиции Е.Г. Бороздняк

20.09.11

Образец маркированного списка:

Задание 2. Создание нумерованного списка. Преобразовать имеющийся исходный текст в нумерованный список. (Набирать с клавиатуры ничего не нужно. Работать нужно с исходным текстом.)

Исходный текст:

Список литературы

Климов И.А., Борисов Г.Л., Литваковский Д.А. Предупреждение, выявление и раскрытие хищений, совершаемых с использованием компьютерной информации: Лекция. – М.: Юрид. ин-т МВД РФ, 1988.

Гайкович В., Першин А. Безопасность электронных банковских систем. – М.: Единая Европа, 1993.

Айков Д., Сейгер К., Фонстрох У. Компьютерные преступления: Руководство по борьбе с компьютерными преступлениями: Пер. с англ. – М., 1999.

Козлов Д.А., Парандовский А.А., Парандовский А.К. Энциклопедия компьютерных вирусов. – М.: СОЛОН-Р, 2001.

Крылов В.В. Расследование преступлений в сфере информации. – М.: Издательство «Городец», 1998.

Курушин В.Д., Минаев В.А. Компьютерные преступления и информационная Анин Б. Защита компьютерной информации. – СПб.: БХВ-Петербург, 2000.

Батурин Ю.М., Жодзишский А.М. Компьютерная преступность и компьютерная безопасность. – М.: Юрид. лит., 1991.

Ярочкин В.И. Информационная безопасность. Учебное пособие для студентов непрофильных вузов. – М.: Международные отношения, 2000.

Безруков Н.Н. Компьютерная вирусология. Справочное руководство. – Киев, 1991.

Толеубекова Б.Х. Компьютерная преступность: уголовно-правовые и процессуальные основы. – Караганда: КВШ МВД СССР, 1991.

Вехов В.Б. Компьютерные преступления. Способы совершения, методики расследования. – М., 1996.

Шурухнов Н.Г. Расследование неправомерного доступа к компьютерной информации. – М.: Щит, 1999.

Герасименко В.А. Защита информации в автоматизированных системах обработки данных. Кн. 1. – М., 1994.

Козлов В.Е. Теория и практика борьбы с компьютерной преступностью. – М.: Горячая линия – Телеком, 2002.

Леонтьев Б.К. Хакеры, взломщики и другие информационные убийцы. – М.: Майор, 2001.

Пущин В.С. Преступления в сфере компьютерной информации. – М., 2000.

Расследование неправомерного доступа к компьютерной информации / Под ред. Н.Г. Шурухнова. – М.: Изд-во «Щит-М», 1999.

Россинская Е.Р., Усов А.И. Судебная компьютерно-техническая экспертиза. – М.: Право и Закон, 2001.

Образец нумерованного списка:

Задание 3. Создание многоуровневого списка. Преобразовать имеющийся исходный текст в нумерованный список. (Набирать с клавиатуры ничего не нужно. Работать нужно с исходным текстом.)

Исходный текст:

Общие положения